Synopsis:- Seminar, Praktische Informatik

- 2h each week, 2 SWS

- Students will present a selection of papers that will help you understand which threats exist, judge their significance and learn methods to defend your system against hackers. In addition you will explore the mathematical underpinnings of today's most common security tools and protocols.

Credits: In order to obtain credits for this seminar, participants are expected to: - Is possible for Bachelor.

- This seminar can be combined with "VL IT-Sicherheit Grundlagen" "Modul mit Seminar (BSEM)" zur Studienordnung Bachelor Informatik (Mono-Bachelor) [link]

- Attend regularly (at least 90%).

- Read each paper before the seminar, to be adequately prepared for discussion.

- Research an assigned subject; present major findings (30 min presentation; 15 min discussion).

- Presentations will be evaluated by two members of the audience at the end of each class (Bewertungskriterien-Seminarvortrag.pdf).

- Presenters summarize their in a term paper (German or English).

- Presentations may be given in German or English. All documents are in English (exceptions may be granted).

Prerequisites: - This seminar is suitable for students of all technical science disciplines who have previously completed courses "GdP" and "algorithms and data structures" or equivalent.

CORONA: - Die Plattform: HU-ZoomIch habe mich für die synchrone, interaktive Form der Online-Lehre entschieden. Bitte machen Sie von den Vorteilen (man kann Fragen stellen, Bemerkungen machen) auch regen Gebrauch!

- Die Wahl ist auf das Werkzeug Zoom gefallen.

- Die HU hat Lizenzen dafür gekauft und bei Nutzung des HU-Zoom-Zugangs (mit Anmeldung über den "Single Sign-On" Shibboleth-Server) sind die festgelegten Defaulteinstellungen bereits möglich datenschützend. Weiterhin erfolgt die Verteilung der Video+Audio-Ströme über Amazon-Server in Westeuropa.

- Bitte nutzen Sie diesen Zugangsweg bevorzugt. Informationen über HU-Zoom finden Sie unter: hu.berlin/hu-zoom!

- Technische Voraussetzungen für Zoom

- Premium: (Computer + Monitor || Laptop) + stabile Netzwerkanbindung"

- Ok: (Tablet || Laptop) + (WLAN || LTE mit viel Daten)

- Notfalls: Folien als Ausdruck + Audio per Telefon (Einwahl in Berliner Ortsnetz, hoffentlich mit Festnetz-Flatrate)

- Regeln, NetiquetteAuch wenn ich eigentlich effektive technische Lösungen in der IT-Sicherheit gegenüber Policies vorziehe, so sind wir jedoch in der aktuellen Situation im wesentlichen Teilen von dem Wohlwollen aller Teilnehmenden abhängig, um ein möglichst gutes Ergebnis zu schaffen. Dazu gibt es hier ein paar Regelvorschläge (ich bin für weitere Anregungen offen), die alle befolgen sollten:

- Wir gehen in Bild, Wort und Schrift respekt- und rücksichtsvoll miteinander um.

Teilnehmer*innen im Chat oder verbal zu beleidigen ist in keiner Weise akzeptabel.

Wer etwas in dieser Richtung bemerkt, weise den Seminarleiter bitte unmittelbar über Audio darauf hin! - Wie in einer richtigen Vorlesung / Übung sind das gesprochene Wort und das gesehene Bild vertraulich.

⇒ Eine Aufzeichnung von Audio oder Video ist sowohl für den Referenten, als auch für die Teilnehmenden nicht erlaubt! - Wir gehen sparsam mit Bandbreite um, ich werde in der Regel nur Audio+Screensharing, kein Video anbieten.

Wer Video freigibt und einen künstlichen Hintergrund aktiviert (aus Privacy-Gründen empfehlenswert), sollte einen statischen Hintergrund wählen.

Wer (Open)VPN benutzt, um auf Dienste in der HU zuzugreifen, der sollte ausschließlich diesen Traffic (also in der Regel 141.20.0.0 255.255.0.0) durch das VPN routen. Das entlastet die VPN-Server und das Peering zwischen dem DFN-Netz und den DSL / Kabelanbietern. - Wir sprechen nicht alle durcheinander.

⇒ Jeder schaltet (defaultmäßig) sein Mikrofon stumm, außer der der wirklich gerade etwas zu sagen hat.

Man kann in Zoom die Hand heben.

Man kann im Zoom-Chat schreiben, dass man eine Frage oder Bemerkung hat. - Wir benutzen die Kommentierfunktion, (wenn diese freigeschaltet ist) zurückhaltend und zielgerichtet (z.B. bei Fragen, Bemerkungen).

- Wir benutzen unsere echten Namen oder erkennbare Pseudonyme (ANO_*)

Namen anderer Teilnehmer sind tabu! Diese werden weder als eigener Name verwendet, noch geändert. - Wir können uns gerne im Seminar darüber austauschen, welche Schwachstellen oder Probleme wir in der Online-Lehre im Allgemeinen und in Zoom im Besonderen sehen,

ABER: Wir unterlassen es, dies im regulären Vortrags von Teilnehmenden zu demonstrieren oder auszuprobieren.

Topics: - ---Private or Anonymous Communication: Tools, Building blocks & Limits---

- Password Hashing [html][git][pdf] [Thanh]

- HASH-basierte Signaturen [https][pdf] [Marc]

- TOR the onion router [pdf][Attack: pdf][Datagram: pdf] [Khaled]

- openPGP [RFC][Handbook GNUpg pdf]

- OTR Off-the-Record Messaging Protocol (version 3) [https]

- OMEMO (Multi-End Message and Object Encryption) [https][https][https]

- TLS 1.3 [blog][RFC]

- Kryptografie mit elliptischen Kurven, ECDSA [pdf]

- Dragonfly Key Exchange [RFC]

- Post Quantum Key Exchange [pdf] [Thomas]

- gnu:net [https]

- VeraCrypt [https][Probleme]

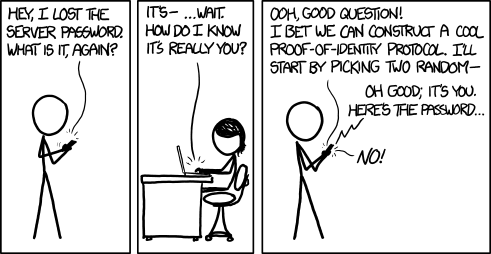

---Authentication: Techniques and Tokens--- - Mozilla Sync 1.5 API (Theory and Praxis) [https][https] [Johanna]

- WebAuthn / FIDO2 / U2F / [W3C][Video][https][WireShark-dissector] [Kay]

- oAuth2 [oauth.net/2 ]

- Direct Anonymous Attestation (DAA) [pdf]

- One TPM to Bind Them All: Fixing TPM 2.0 for Provably Secure Anonymous Attestation [pdf] (mathematisch anspruchsvoll)

---German electronic IDs--- - DE-Mail [https]

[TR-01201] [Enrico] - ePASS [ICAO]

- nPA: PACE, EAC [TR-03110] [Anja]

- One-TIME-Passwords [RFC6238][RFC4226][https] [Alexander]

---Payment--- - Bitcoin [whitepaper] [Lily]

- Vergleich: Sofortüberweisung, Giropay, Paydirekt [https][https][https] [Vladislav]

- PSD2 Fintech versus klassische Bank [http] [Justin]

---Network--- - WLAN WPA-2 KRACK [https][pdf]

- Bluetooth Pairing / KNOB-Attack [Specification / 4.2 Security, 4.2.2 Pairing] [https]

- Bluetooth LE Privacy Concerns [pdf] [pdf] [pdf]

- SSL/TLS Revocation Mechanismen (CRL, OCSP, OCSP-stapling) in Theorie & Praxis [https]

- WireGuard VPN [pdf]

- E2E Encryption for Zoom Meetings [pdf]

- ... (further topics are possible, also own interesting suggestions are welcome) ...

- Eternal Blue [pdf] [Sami]

Syllabus: | Date | Presenters | Topic | Slides | | 02.11.20 | | dies academicus | | | 09.11.20 | | bootstrap / assignment of topics | | | 16.11.20 | | consultation (fine tuning of topics) | | | 23.11.20 | all | elevator speach | | | 30.11.20 | Thanh | Password Hashing | [pdf] | | 07.12.20 | Marc | HASH-basierte Signaturen | [pdf] | | 14.12.20 | | | | | 04.01.21 | Khaled | TOR | | | 11.01.21 | Thomas | Post Quantum Key Exchange | | | 18.01.21 | Johanna

Kay | Mozilla Sync 1.5

WebAuthn / FIDO2 / U2F |

[pdf] | | 25.01.21 | Anja

Enrico | nPA

DE-Mail | [pdf]

[pdf] | | 01.02.21 | Alexander

Lily | OTP

Bitcoin | [pdf]

[pdf] | | 08.02.21 | Vladislav

Justin | Sofortüberweisung, Giropay, Paydirekt

PSD2 | [pdf]

[pdf] | | 15.02.21 | Sami | Eternal Blue | [pdf] | | 22.02.21 | | reserved | | | | Wolf Müller | Literaturverwaltung (getting started) | [pdf] |

Recent / Incoming:

Further Readings (Research@SAR & Books): | |